¿Cómo prevenir el clonado de tu tarjeta SIM?

El clonado de una tarjeta SIM es un delito que está en aumento en todo el mundo. Se trata de una técnica mediante la cual los delincuentes crean y utilizan un duplicado ilegal de la tarjeta SIM original de una persona para aceder a su información. Esto puede causarte graves problemas financieros y de privacidad, entre otros.

Para evitar que tu tarjeta SIM sea clonada, a continuación te ofrecemos algunas recomendaciones:

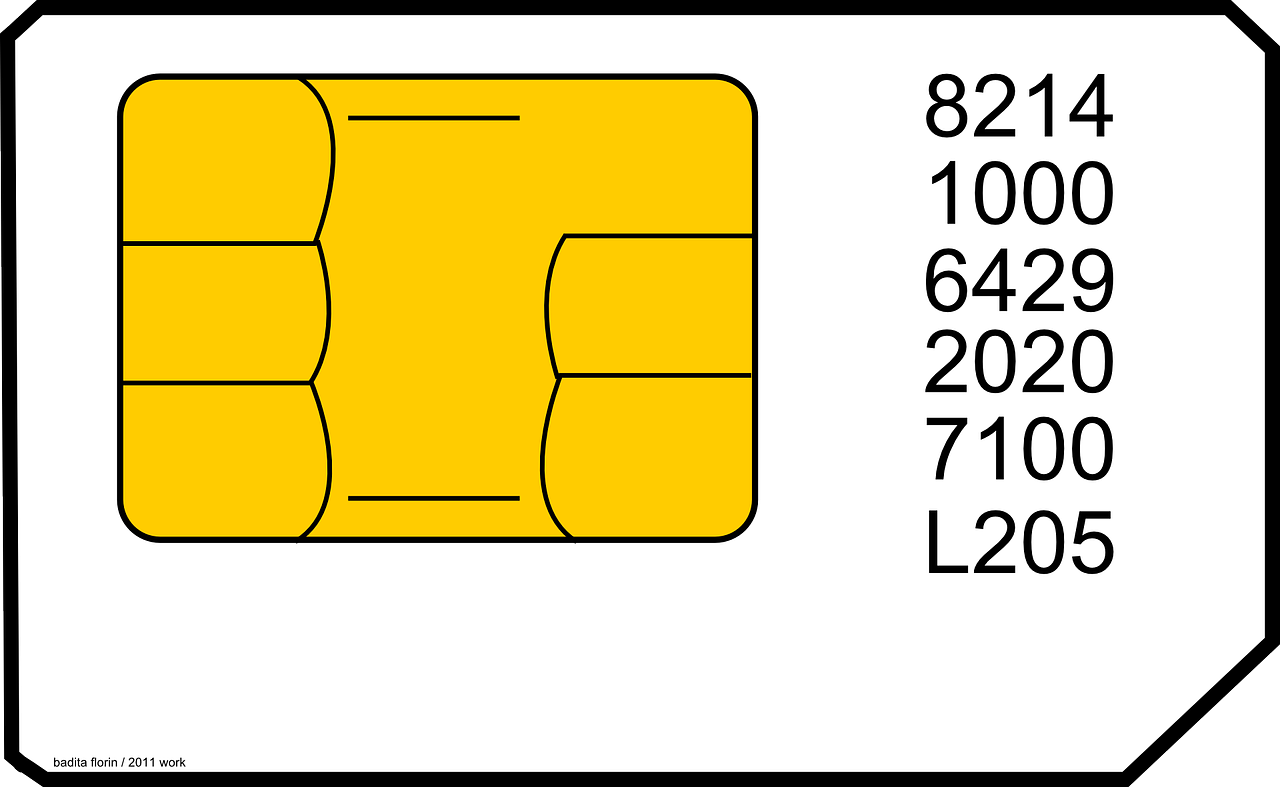

1. No compartas tus datos personales y no permitas que nadie sepa el número de serie de tu tarjeta SIM. Esos datos son esenciales para que los delincuentes puedan clonar tu tarjeta.

2. Utiliza contraseñas seguras y cámbialas periódicamente. Las contraseñas son una manera efectiva de proteger tu información. Utiliza contraseñas fuertes que sean difíciles de adivinar pero fáciles de recordar.

3. Utiliza una aplicación de seguridad para proteger tu teléfono móvil y tu tarjeta SIM. Las aplicaciones de seguridad pueden detectar y bloquear cualquier intento de clonación de la tarjeta SIM y de acceso no autorizado a tu información personal.

4. Mantén tu teléfono móvil actualizado. Las actualizaciones de software suelen incluir parches de seguridad que pueden prevenir la clonación de la tarjeta SIM.

5. No te conectes a redes Wi-Fi públicas no seguras. Las redes Wi-Fi públicas son inseguras y los datos enviados a través de ellas pueden ser vistos por los delincuentes que usan técnicas de hacking.

Con estas precauciones, puedes minimizar significativamente el riesgo de que tu tarjeta SIM sea clonada y tus datos personales sean robados. Adopta estas medidas y mantén tus datos seguros y protegidos.

¿Cómo saber si tu teléfono ha sido clonado?

Si eres dueño de un teléfono móvil, debes estar consciente de que en la actualidad, existen distintos métodos utilizados por los delincuentes para clonar los teléfonos móviles de sus víctimas con la intención de robar información personal y financiera.

Entonces, ¿cómo podrías saber si tu teléfono ha sido clonado? Aquí encontrarás una lista de señales de alerta que indican que alguien ha clonado tu teléfono móvil.

Primero, si notas que tu batería se está descargando rápidamente sin ninguna razón, puede ser una señal de que algún software malicioso está funcionando en segundo plano y consumiendo energía. En segundo lugar, si tu teléfono comienza a reiniciarse aleatoriamente o a congelarse sin previo aviso, es posible que alguien haya tomado el control de tu dispositivo.

Otra señal de alerta es si recibes mensajes o llamadas de números desconocidos, o si los amigos o familiares informan que reciben mensajes extraños o sospechosos enviados desde tu teléfono. Además, si notas que las aplicaciones funcionan de manera más lenta de lo normal, podría ser una señal de que alguien está accediendo a tu información o utilizando tus datos.

Por último, verifica tus estados de cuenta bancarios y de tarjeta de crédito. Si encuentras cargos o transacciones sospechosas, es posible que alguien ha clonado tu teléfono.

En resumen, si notas cualquiera de estas señales de alerta, es importante que tomes acción inmediatamente para proteger tu información personal. Contacta a tu proveedor de servicio celular y cambia todas tus contraseñas. Verifica que tu teléfono esté actualizado con las últimas actualizaciones de seguridad y siempre descarga aplicaciones de fuentes confiables.

¿Qué es clonar una tarjeta SIM?

Clonar una tarjeta SIM se refiere al proceso en el que se copia el contenido de una tarjeta SIM original a otra tarjeta SIM. Esto significa que la tarjeta SIM clonada tendrá los mismos datos, como contactos, mensajes y llamadas, que la tarjeta SIM original.

Este proceso puede realizarse con el objetivo de obtener acceso no autorizado a la información personal de la víctima, como su historial de llamadas y mensajes, o para hacer llamadas o enviar mensajes desde la cuenta de la víctima sin su conocimiento.

Existen varias herramientas y técnicas utilizadas para clonar una tarjeta SIM, pero su uso ilegal está prohibido. La clonación de tarjetas SIM es considerada como un delito y puede ser penalizado por la ley.

Es importante tomar medidas preventivas, como limitar el acceso a la información personal y mantener la tarjeta SIM en un lugar seguro, para evitar la clonación de tarjetas SIM. Si se sospecha de una clonación de tarjeta SIM, se debe informar de inmediato a la compañía de telefonía móvil y a las autoridades correspondientes.

¿Cómo funciona el SIM swapping?

El SIM swapping es una técnica utilizada por ciberdelincuentes para tomar el control de una cuenta de teléfono móvil. Este proceso implica transferir el número de teléfono de la víctima a una tarjeta SIM controlada por el delincuente, permitiéndoles acceder a mensajes de texto, llamadas y otros detalles de la cuenta del propietario original. Los cibercriminales utilizan esta técnica como una forma de robo de identidad y un medio para cometer fraudes financieros.

Una vez que el delincuente tiene acceso al número de teléfono de la víctima, pueden utilizar esta información para obtener acceso a cuentas en línea que requieren un mensaje de texto como forma de verificación de inicio de sesión. También podrían utilizar esta técnica para recuperar información de cuentas de correo electrónico o redes sociales. En algunos casos, el SIM swapping también podría utilizarse para realizar transferencias de dinero fraudulentas ya que los códigos de autenticación serían enviados directamente al número de teléfono de la víctima y, por lo tanto, estarían a disposición del delincuente.

Los delincuentes suelen utilizar ingeniería social para engañar a los proveedores de servicios de telefonía móvil para que activen una nueva tarjeta SIM en su nombre. Esto podría ser a través de una llamada telefónica o mediante un correo electrónico falso, haciéndose pasar por el propietario legítimo de la cuenta. Los delincuentes también podrían obtener información mediante la ingeniería social en las redes sociales o evaluando la información disponible públicamente sobre la víctima.

Es importante que las personas sean conscientes de este tipo de ataques y tomen medidas para proteger su información personal. Esto podría incluir la activación de autenticación de dos factores para cuentas en línea, la configuración de contraseñas fuertes y únicas para cada cuenta y la verificación periódica de las cuentas bancarias y de teléfono móvil para detectar cualquier actividad sospechosa. Además, es importante que las personas se mantengan alerta a los correos electrónicos y las llamadas telefónicas sospechosas que podrían ser utilizados para engañarlos e instalar software malicioso en su dispositivo móvil.

¿Qué pasa si clonan mi celular?

Las consecuencias de que clonen tu celular pueden ser graves. La clonación de celular es una técnica utilizada por los delincuentes para tener acceso a toda la información almacenada en el dispositivo y así robar datos personales, realizar transacciones bancarias fraudulentas, enviar mensajes de texto y llamadas a tus contactos, entre otras cosas.

En caso de que clonen tu celular, es posible que empieces a recibir facturas demasiado elevadas en tu cuenta de teléfono, ya que los delincuentes suelen hacer uso de tu línea para llamar a números internacionales a precios elevados. También pueden acceder a tus redes sociales y enviar mensajes a tus amigos y familiares solicitándoles información confidencial.

Además, si tienes aplicaciones bancarias instaladas en tu celular, los delincuentes podrían acceder a tu cuenta para realizar transferencias fraudulentas. También pueden fácilmente acceder a tus datos personales y realizar compras con tu información sin tu conocimiento.

Para prevenir la clonación de tu celular, es importante seguir algunas medidas de seguridad. Nunca compartas información personal en línea y utiliza contraseñas seguras. Evita conectarte a redes wifi abiertas y desconocidas y mantén tu software actualizado.

Si notas que tu celular ha sido clonado o si encuentras actividad sospechosa en tu cuenta de teléfono, es importante que informes a las autoridades y actúes rápidamente para limitar el daño que se ha causado. No te quedes esperando a que el problema desaparezca por sí solo, toma acción de inmediato.